Las políticas, usuarios y grupos en Amazon IAM

El orden en que se evalúan las políticas no tiene ningún efecto en el resultado de la evaluación. Todas las políticas se evalúan y el resultado siempre es que la solicitud se permite o deniega.

Cuando hay un conflicto, la política más restrictiva gana. Las políticas se pueden adjuntar a cualquier entidad de IAM: usuario, grupo, rol o recurso.

Por ejemplo, puedes adjuntar una política a tus recursos de AWS para bloquear todas las solicitudes que no provengan de un rango de direcciones IP aprobadas. Las políticas especifican qué acciones están permitidas, qué recursos permiten las acciones y cuál será el efecto cuando el usuario solicite acceso a los recursos de Amazon AWS.

usuarios, grupos y roles en Amazon IAM

Un usuario de IAM es una entidad que tu creas en AWS para proporcionar una forma de interactuar con AWS. Un usuario de IAM proporciona principalmente a las personas con las que trabaja identidades que estos pueden usar para iniciar sesión en AWS y realizar solicitudes a los servicios de AWS.

Los usuarios de IAM recién creados no tienen credenciales predeterminadas para autenticarse y acceder a los recursos de AWS. Primero debes asignarles credenciales de seguridad para su autenticación y luego adjuntar permisos que los autoricen a realizar cualquier acción de AWS o acceder a los recursos de AWS como vimos en uno de los labs anteriroes.

Puedes crear también un usuario de IAM para representar una aplicación que debe tener credenciales para poder realizar solicitudes a AWS. Una aplicación puede tener su propia identidad en su cuenta y su propio conjunto de permisos, del mismo modo que los procesos tienen sus propias identidades y permisos en un sistema operativo como Windows o Linux.

Un grupo es una colección de usuarios de IAM. Los grupos te permiten especificar permisos para una colección de usuarios, lo que puede facilitar la administración de los permisos para esos usuarios. Por ejemplo, podrías tener un grupo llamado Desarrolladores y otorgarle a ese grupo los tipos de permisos que los desarrolladores normalmente necesitan. Cualquier usuario en ese grupo tiene automáticamente los permisos que están asignados al grupo.

Si un nuevo usuario se une a su organización y debe tener privilegios de desarrollador, puedes asignar los permisos apropiados al agregar el usuario a ese grupo. Del mismo modo, si una persona cambia de trabajo en tu organización, en lugar de editar los permisos de ese usuario, puedes eliminarlo del grupo anterior y agregarlo al nuevo grupo.

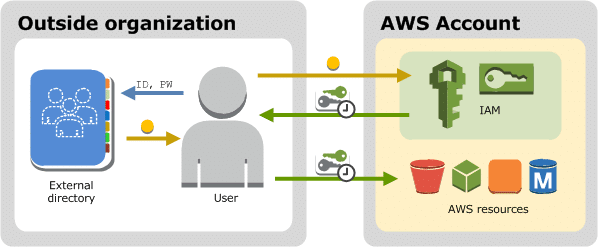

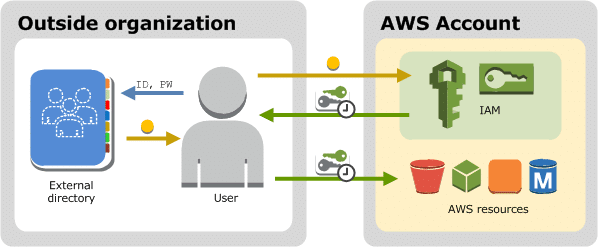

Un rol te permite definir un conjunto de permisos para acceder a los recursos que un usuario o servicio necesita, pero los permisos no están adjuntos a un usuario o grupo de IAM. Cuando se asume un rol, AWS devuelve credenciales de seguridad temporales que el usuario o la aplicación pueden usar para realizar solicitudes programáticas a AWS.

Crea un rol en la cuenta de AWS que contiene los recursos a los que desea permitir el acceso. Cuando crees el rol, especifica dos políticas. La política de confianza especifica quién puede asumir el rol (la entidad de confianza o el principal). La política de acceso (o permisos) define a qué acciones y recursos tiene acceso el principal.

Gracias por leer nuestro blog, participar y compartir.